Notre 6ème assemblée générale a eu lieu : nous pouvons vous partager le bilan de l’année passée et vous présenter la suite !

Nos activités en 2025

Guides

Nous avons continué à travailler sur la version imprimée de nos guides, projet initialement soutenu par la Fondation des Femmes. Malgré le retard, ce projet est toujours d’actualité.

Logiciel espions

Les logiciel espions, ou stalkerwares, sont toujours « surveillés » ! Nous avons maintenant une liste d’indicateurs sur 172 applications, dont 145 logiciel-espions et 27 applications de surveillance de téléphone. Ce travail se base sur une liste de plus de 3200 variantes de ces applications que nous mettons à disponibilité de la communauté de sécurité informatique sur plusieurs plateformes comme VirusTotal. Ces indicateurs sont maintenant utilisés par Quad9, Pirogue Tool Suite, ou encore AdGuard.

Événements et médias

Cette année, nous avons participé à plusieurs événements :

- Participation aux Journées des Libertés Numériques 2025 : nous avons donné un atelier d’autodéfense numérique pour reprendre le pouvoir sur nos outils avec SpiderAlex de Fembloc. Cet atelier a eu lieu le 15 mars à la Médiathèque Jacques Demy et était organisé par la Bibliothèque Universitaire de Nantes.

- Participation à Mixit les 29 et 30 avril 2025 à Lyon. Nous avons pu présenter notre travail, discuter avec les participant·es et avons reçu de nombreux retours positifs.

- Participation au Transeuropa Festival, festival féministe d’art, politique et culture, qui se tenait du 5 au 8 juin 2025 à Saint-Denis.

Côté médias et entretiens, un peu d’activité :

- Interview pour le Collectif Pour le Futur dans un épisode dédié aux violences sexistes et sexuelles avec Lou de l’association La Petite en mai.

- Nous répondons toujours régulièrement à des demandes d’entretiens d’étudiant·es en Master ou Doctorat sur les cyberviolences ou les logiciels espions.

Formations et accompagnements

Entre ateliers, formations et tables rondes :

- Nous avons réalisé une intervention en lycée professionnel à Montpellier au printemps sur la sensibilisation aux cyberviolences.

- En collaboration avec Féministes contre le Cyberharcèlement et Vox Public, nous avons animé un atelier sur la question des cyberviolences, de l’IA et de la montée de l’extrême droite sur internet et en particulier sur les réseaux sociaux. Cet atelier se tenait dans le cadre des Universités d’Été des Mouvements Sociaux, le 25 août 2025 à Bordeaux.

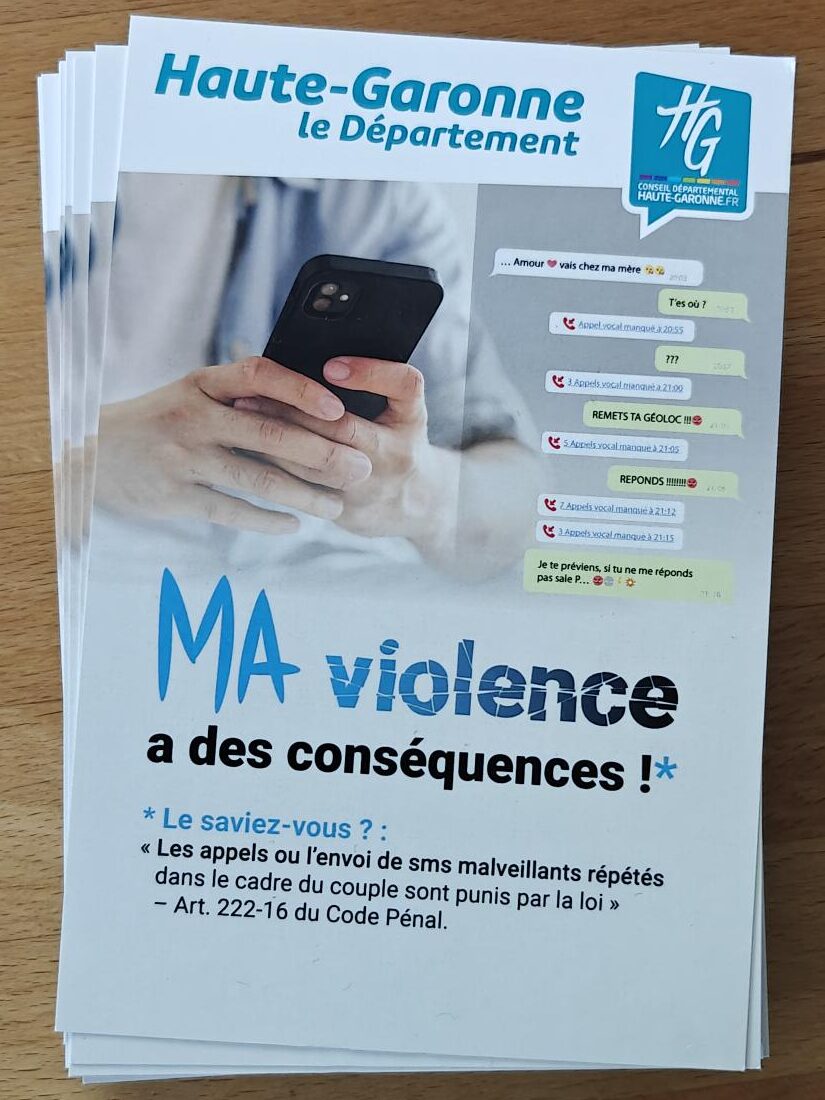

- Dans le cadre d’un cycle de formations, l’Observatoire départemental des violences faites aux femmes de la Haute-Garonne nous a sollicitées pour un atelier sur les cyberviolences de 3h en deux sessions, le 14 novembre et le 19 décembre.

- Echap a organisé sa première formation en présentiel à prix libre le 20 et 21 novembre à Toulouse grâce au soutien de la Fondation des Femmes.

- Nous avons donné un atelier sur les cyberviolences pour la Maison des Femmes d’Orléans lors de la journée interprofessionnelle de sensibilisation aux violences faites aux femmes le 27 novembre.

- Echap a participé à la table ronde internationale qui réunissait plusieurs lignes d’attention féministes contre les violences machistes du 2 décembre à Barcelone à l’initiative de FemBloc.

Finances

Sur la période 2025-2026, Echap avait 9776 € de frais de fonctionnement, l’essentiel servant à défrayer les déplacements de nos bénévoles ainsi qu’à rémunérer nos imprimeurs et nos prestataires. Sur la même période, les recettes étaient d’environ 11348€. 45% de cette somme provient d’une subvention de la Fondation des Femmes, et 40% provient de nos actions rémunérées de sensibilisation et de formation. Les 15% restants viennent de vos dons directs et précieux, qui nous permettent de terminer l’année avec un solde bénéficiaire de 1083€.

Nous avons récemment reçu le soutien « Libertés et démocratie numérique » de la Fondation de France afin de porter un nouveau projet pour les trois années à venir. Nous vous présenterons prochainement cette initiative plus en détail, ses enjeux et ses perspectives !

Gestion interne

Cette année, nous avons :

- organisé une formation interne au sein d’Echap pour les bénévoles à Toulouse,

- repensé notre organisation de gestion de projet.

Deux nouvelles personnes rejoignent l’équipe d’Echap et deux personnes quittent l’association.

Et pour la septième année ?

Cette dernière année a marqué de nombreux changements au sein de l’association, autant sur le plan interne que pour les nouvelles perspectives à venir. Pour cette septième année, nous avons à cœur de travailler en interne sur nos dynamiques collectives, nous voulons renforcer l’équipe et solidifier nos compétences mais également travailler davantage autour du soin. Nous relevons le défi que représente le démarrage d’un projet d’envergure, à savoir la création d’un réseau français autour des cyberviolences appelé Re:Post. Certains enjeux restent les mêmes pour que notre collectif puisse continuer ses actions : vos dons nous aident beaucoup, surtout s’ils sont réguliers. Encore merci à vous de nous soutenir !